Active Directory & Entra ID vor Cyberangriffen schützen

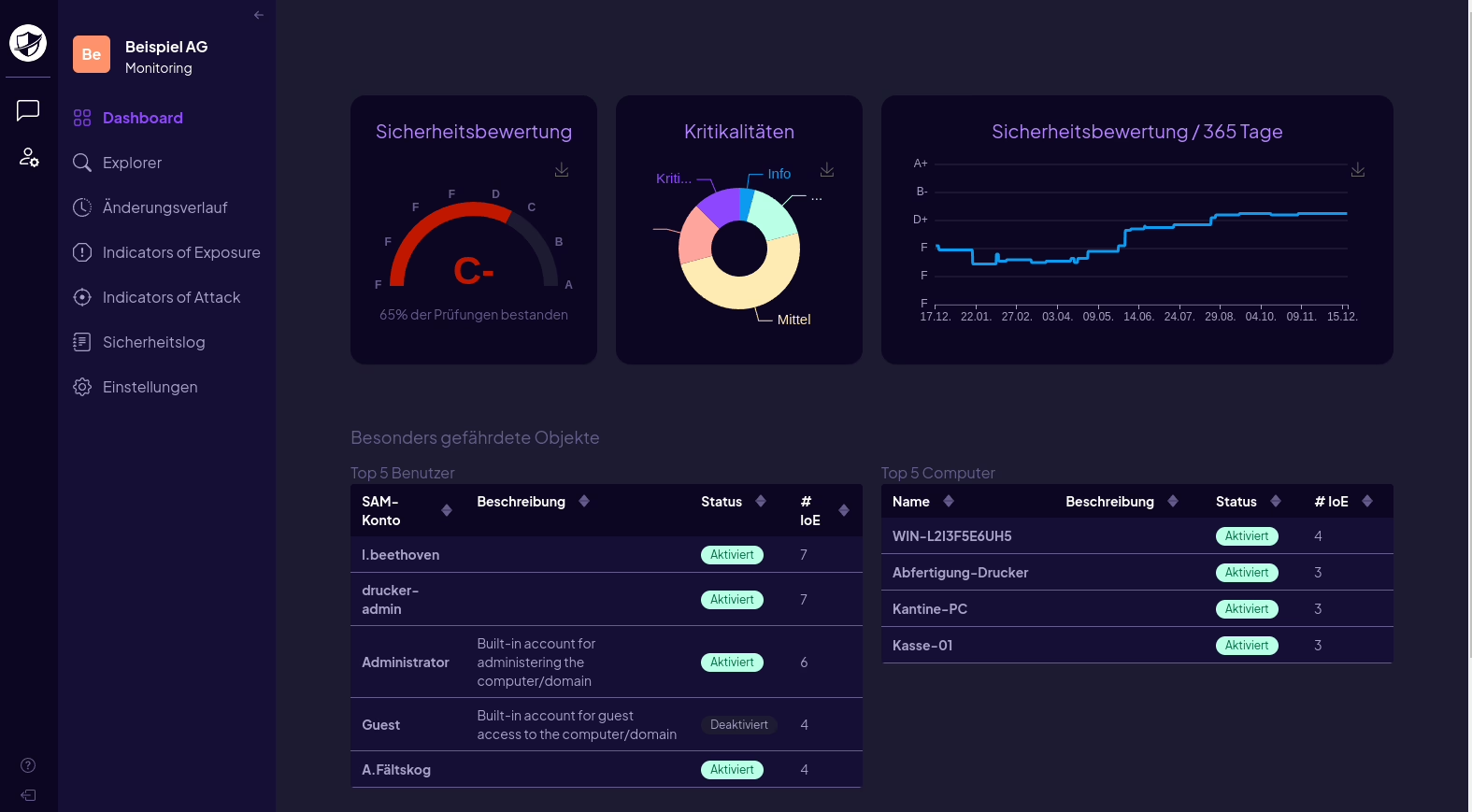

Unsere Sicherheitsplattform bietet automatisierte Schwachstellenscans, Angriffserkennung, Risikobewertungen, Mitigierungshilfen und viele weitere Funktionen.

Über 30.000 geprüfte Identitäten und mehr als 71.000 aufgedeckte Gefährdungen

Über 40 IT-Dienstleister und MSSPs setzen auf uns

FUNKTIONEN

Entdecken von Schwachstellen

durch Echtzeit-Monitoring der Objekte mit Benachrichtigung

Konfi

Kontinuierliche Überwachung von sicherheitsrelevanten Einstellungen im Active Directory und Entra ID

Zugriff

Identifizierung von Berechtigungen die gegen das Prinzip der geringsten Privilegien (POLP) verstoßen

Angriffe

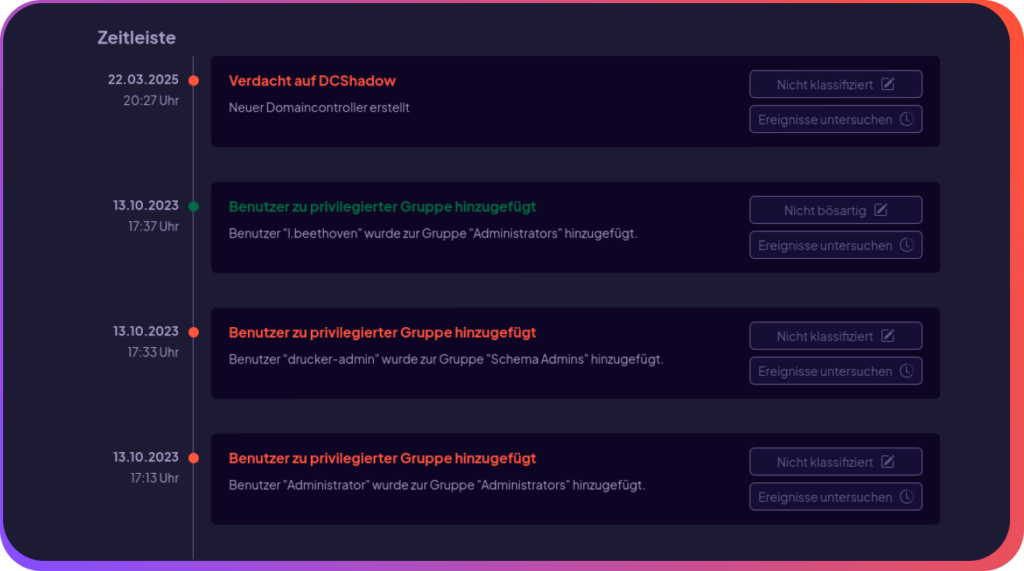

Erkennung von laufenden Angriffen die das Active Directory ausnutzen

Überblick

Eine vollständige Übersicht des Active Directory / Entra ID mit schnellem Zugriff auf technische Details einfach aufbereitet

Monitoring

Gleichzeitige und automatisierte Überwachung mehrerer Active Directories und Entra IDs

Benachrichtigung

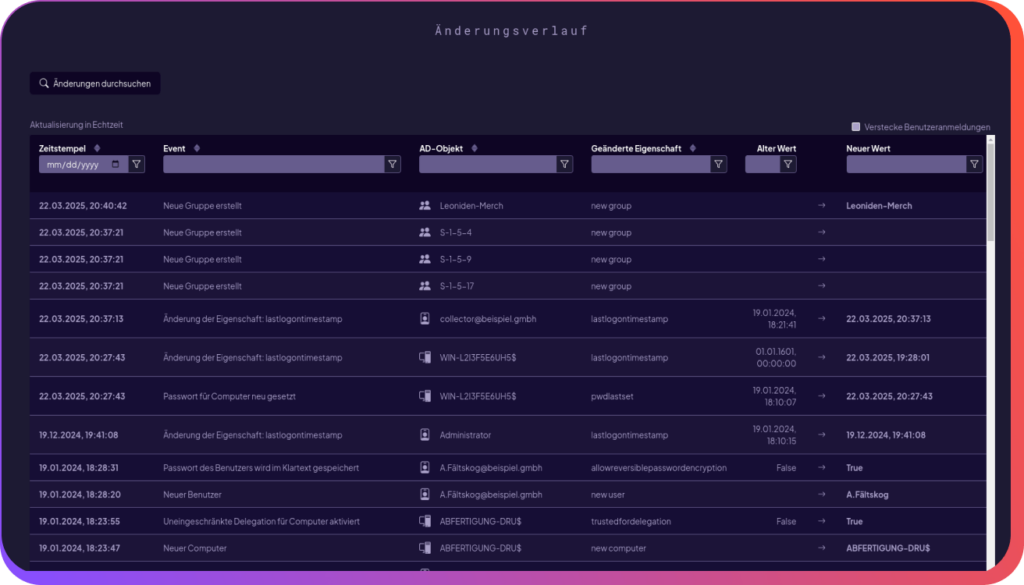

Änderungsverlauf

Analyse

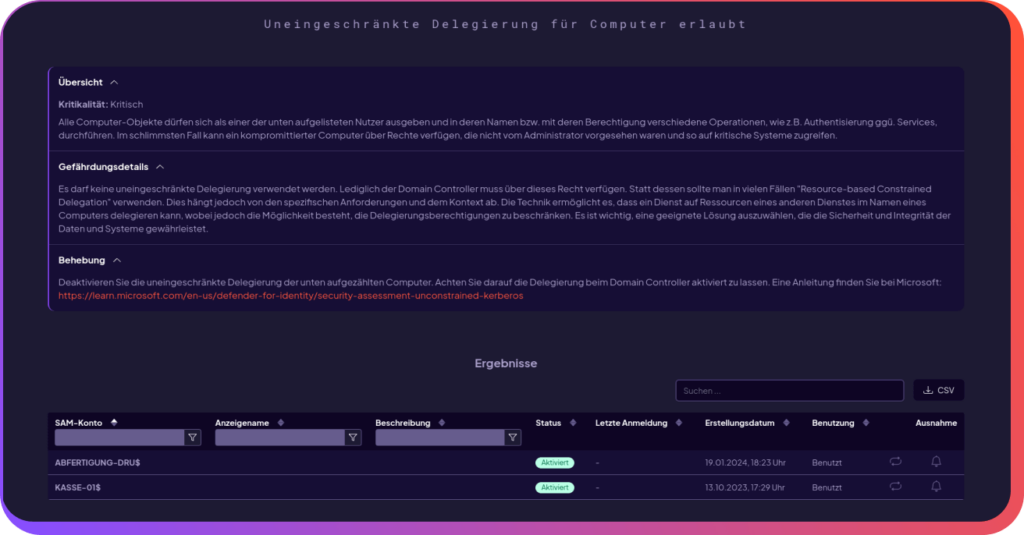

Übersicht von Fehlkonfigurationen und potenziellen Angriffen mit Einstufung der Kritikalität

Auswirkungen

Verständliche Management Summary der Konsequenzen einer Gefährdung

Best Practices

Abweichungen von Best Practice Sicherheitskonfigurationen erkennen

Vererbungen

Überprüfung von Berechtigungsvererbungen und damit verbundener Schwachstellen

Gefährdungen

Fehlkonfigurationen werden in Echtzeit erkannt und automatisch anhand ihrer Kritikalität eingestuft

Angriffe

Sofortige Benachrichtigung bei Änderungen am Active Directory und Entra ID, die auf einen Hacking Angriff deuten

Expertenwissen

Beheben

Anleitung zur Behebung entdeckter Schwachstellen nach aktuellstem Stand der Technik

Anleitungen

Leicht verständliche Beschreibung zur Beseitigung gefundener Schwachstellen

Detailwissen

Kuratierte Verlinkungen zu vertrauen würdigen Quellen sind bereitgestellt

Reporting

VORTEILE

Wie wir Ihre Arbeit unterstützen

Überwachung in Echtzeit

24/7/365 Monitoring statt einfache Momentaufnahme zum Reporterstellungszeitpunkt

Made in Germany

Entwicklung und Hosting der AD-Daten ausschließlich in Deutschland von erfahrenen IT-Security-Experten

Personalengpässe überwinden

Mit SEC AUDITOR ist es auch weniger erfahrenem Personal möglich, eine erstklassige Security-Beratung zu leisten. Zur Bedienung ist kein Security-Wissen notwendig

To-Do Liste für IT-Verantwortliche

Leicht zu verstehende Anleitungen zur Behebung entdeckter Schwachstellen mit Priorisierung nach Kritikalität

Auftragsgenerierung durch IT-Security

Verbesserte Kundenbindung durch erhöhte Präsenz und Generierung zusätzlicher Aufträge durch Behebung gefundener Schwachstellen

Mehrmandantenfähig

Ganz einfach den Sicherheitsstatus aller Kunden mit einem einzigen übersichtlichen Dashboard im Blick behalten.

Angriffserkennung

Angriffe auf das Active Directory und Entra ID werden augenblicklich erkannt, wodurch Auswirkungen minimiert werden können

Ressourcenschonend

Der Datenkollektor verbraucht kaum Systemressourcen und kann parallel zu anderen Anwendungen betrieben werden

Geringer Installationsaufwand (SaaS)

Es genügt, den Datenkollektor auf nur einem Server zu installieren, um sofort ein Bild über den Zustand der AD und Entra ID Security zu bekommen

Monatlich kündbar

Geringes Risiko durch einen monatlich kündbaren Vertrag

Ressourcenschonend

Der Datenkollektor verbraucht kaum Systemressourcen und kann parallel zu anderen Anwendungen betrieben werden

WARUM DAS ACTIVE DIRECTORY SCHÜTZEN?

Hauptangriffsziel

Mehr als 90 % aller Hackingangriffe auf Unternehmen haben das Active Directory oder Entra ID als Angriffsvektor ausgenutzt.

Social Engineering

Phishing von Anmeldedaten wird von offiziellen Stellen als Hauptangriffsvektor angesehen

Telearbeit und Home Office

Hacking privater Geräte führt zum Zugriff auf das im Heimnetz angeschlossene Unternehmensgerät

Privilege Escalation

Auch ein Benutzerkonto mit wenigen Rechten kann in Hackerhänden zum Administrator werden

Historisch gewachsene Infrastrukturen

Identitäten, welche nicht mehr im Einsatz sind, bleiben häufig unnötig aktiv

Angriffe auf das Active Directory sehr erfolgreich

Über 90% der Angriffe auf das AD sind erfolgreich

Lateral Movement

Durch die horizontale Bewegung kann ein kompromittierter Client zum Angriff auf sensible Systeme genutzt werden

Nutzung gleicher und simpler Passwörter

Trotz Verboten werden simple oder gleiche Passwörter verwendet, was zur schnellen Kompromittierung führt

Infektionsketten

Ungewollte Verknüpfung mehrerer Systeme durch dauerhaft aktive AD Konten führt zur Infizierung anderer Kunden und somit zum Imageverlust

pRODUKTVARIANTEN

SaaS

SEC AUDITOR ohne weiteren Verwaltungs- und Administationsaufwand direkt in der Cloud nutzen. Alle Kundendaten werden verschlüsselt in dedizierten Bereichen gespeichert.

On-Premise

SEC AUDITOR für die volle Datenkontrolle in Ihrer eigenen Infrastruktur betreiben.

Für Preisdetails kontaktieren Sie uns bitte über das Kontaktformular oder direkt unter partner@sec-auditor.com.

OEM

Integrieren Sie unsere AD-Sicherheitslösung in Ihre eigenen Produkte oder Leistungsangebote.

Für mehr Informatioen kontakieren Sie uns bitte über das Kontaktformular oder direkt unter partner@sec-auditor.com.

BEI OFFENEN FRAGEN

Kontakt

Schreiben Sie uns eine Nachricht oder vereinbaren Sie eine Demo. Wir helfen gerne weiter!

Identitäten im Fokus

Der BSI-Lagebericht 2025 ist eindeutig: 119 neue Schwachstellen werden täglich bekannt, und Active Directory bleibt einer der Hauptangriffsvektoren. Kleine und mittlere Unternehmen haben oft weder die Ressourcen noch das Know-how, ihre Angriffsflächen eigenständig zu schützen. Hier können Sie als IT-Dienstleister den entscheidenden Unterschied machen – nicht mit reaktiven Notfallmaßnahmen, sondern mit präventiver Sicherheit. SEC AUDITOR automatisiert die Sicherheitsprüfung von Active Directory und Entra ID und gibt Ihnen die Werkzeuge an die Hand, um Ihre Kunden systematisch vor Cyberangriffen zu schützen.

Was ist eine NRF-Domäne?

Als interne Domänen bezeichnen wir Domänen (Active Directory und Entra ID), die ausschließlich für nicht-produktive Zwecke genutzt werden und nicht für die Bereitstellung von Managed Services an Endkunden dienen. Wir erlauben bis zu zwei interne Domänen pro Partner, die nicht in die Abrechnung einfließen.

Berechtigungspfade & eigener Email-Absender

Der Herbst bringt frischen Wind in Ihre Active Directory-Sicherheit! Während draußen die ersten Blätter fallen, haben wir fleißig neue Features entwickelt und wichtige Sicherheitsprüfungen ergänzt.

Entdecken Sie in diesem Update visuelle Berechtigungspfade, einen besser anpassbaren Quickcheck und acht neue Sicherheitsindikatoren.

Was ist ein Active Directory Konfigurationsscanner und warum brauche ich ihn?

95 Millionen AD-Konten werden täglich angegriffen, 90% aller Cyberangriffe nutzen Active Directory. Erfahren Sie, wie automatisierte Konfigurationsscanner Ihr Unternehmen in Minuten statt Monaten absichern und warum manuelle Audits nicht mehr ausreichen.

Senden von Quickcheck-E-Mails über Exchange Online mit OAuth2

Senden von Quickcheck-E-Mails über Exchange Online mit OAuth2 Diese Anleitung beschreibt die Konfiguration von SMTP-Berechtigungen für Ihre Microsoft Entra Anwendung, um auf Exchange Online Postfächer

Wie benutze ich den Quickcheck?

Quickcheck – Benutzeranleitung Was ist der SEC AUDITOR Quickcheck? Der SEC AUDITOR Quickcheck ist ein kostenloses Tool, das Ihnen in wenigen Minuten einen ersten Überblick